Gérer et sécuriser le flux des personnes avec les systèmes de contrôle d'accès

Georges

01 oct. 2024

L’IoT contribue à rendre les villes, les maisons et les entreprises plus sûres.

Comment ?

Elle permet de surveiller en temps réel et à distance les installations et les espaces publics grâce à une solution intelligente de sécurité et de surveillance.

Ces solutions comprennent des systèmes de surveillance domestique les plus simples et des alarmes antivols, aux caméras haute définition à détection de mouvement et aux solutions de sécurité par balayage de la rétine.

La connectivité - à la fois par ligne fixe et sans fil - transforme ces solutions en un système intelligent de sécurité.

Ce cas d'usage met sous les projecteurs une solution de sécurité prenant de plus en plus d’ampleur : Le contrôle d’accès.

Le contrôle d’accès: humain & machine

En tant qu’organisation publique ou privée, vous êtes confrontée à une problématique datant depuis la nuit des temps : protéger vos locaux contre les actes de malveillance.

Jusque dans les années 80, le contrôle d’accès était géré par l’homme. La sécurité des zones sensibles était réduite à un système de serrures mécanique et à la vigilance d’un agent de sécurité.

Et qui dit humain, dit émotion, erreur et manque de prudence. Il fallait inventer une façon alternative de contrôle d’accès dont l’unique but était de réduire au maximum le risque d’intrusion.

Depuis 20 ans, on a assisté à un déploiement massif de technologies d’identification et de contrôle d’accès.

❝ Le contrôle d'accès désigne les différentes solutions techniques qui permettent de sécuriser et gérer les accès physiques à un bâtiment ou un site ❞. (Wikipedia).

Nul besoin de serrure ou de clé, plusieurs méthodes existent pour effectuer le contrôle d’accès :

- Badge

- Carte magnétique

- Code à plusieurs chiffres

- Empreinte digitale

- Identification basée sur la rétine de l'oeil

Quel avantage ? Grâce à cette technologie, gérer le flux d’entrées et de sorties des personnes est devenu maîtrisé et supervisé.

Contrôle d’accès : machines & IoT

L'Internet des objets est au cœur des systèmes modernes de contrôle d'accès.

Dans ces systèmes, chaque serrure, contrôleur d'accès à la serrure, lecteur de carte et autres objets associés se voient attribuer une adresse IP distincte, qui est utilisée pour la communication entre objets, ajoutant ainsi de nouvelles fonctionnalités et/ou services associés à l’objet.

Dans un même bâtiment intelligent, toutes ces machines sont généralement connectées par des réseaux sans fil à leur plateforme de gestion ou leur application mobile.

Ces applications peuvent être configurées pour le fonctionnement automatique ou manuel de différentes serrures et de différents contrôleurs.

Les alertes et notifications de sécurité peuvent également être configurées pour être reçues en temps réel sur des applications mobiles.

Chaque appareil est configuré avec ses propres conditions de fonctionnement, ses critères, sa sensibilité et son autorité dans un logiciel de contrôle de gestion de base, qui est utilisé comme contrôleur de l'ensemble du système.

Toute activité malveillante dans votre système d'accès génère une alerte et une notification détaillée sur votre application mobile ou sur le contrôleur principal du logiciel de gestion.

Contrôle d’accès et smart building

Les systèmes de contrôle d’accès s’inscrivent désormais dans une démarche globale afin de rendre les bâtiments plus intelligents : on parle de smart building.

Le smart building prend une dimension nouvelle quand tous les systèmes intelligents dont il dispose (chauffage, ventilation, climatisation) sont intégrés avec le système de contrôle d’accès.

En partageant des données et des interfaces de contrôle communes via un réseau (wifi ou cellulaire), les systèmes peuvent collectivement renforcer la sécurité, générer des gains d'efficacité opérationnelle et améliorer l'expérience et le confort des utilisateurs.

Les données collectées par les systèmes de contrôle d’accès peuvent alimenter de façon continue le système HVAC (chauffage, ventilation et climatisation).

Ce dernier va recalibrer le chauffage et la climatisation en conséquence de façon optimale. Ce recalibrage porte 3 bénéfices notables :

- Economies d'énergie sur l’ensemble du bâtiment ;

- Un grand pas vers le respect des réglementations en matière de durabilité ;

- Un retour sur investissement (ROI) certain.

D’un point de vue utilisateur, la technologie de contrôle d’accès soulage les employés au sein d’une entreprise par exemple : Ils ne sont plus obligés de se souvenir de plusieurs mots de passes pour gagner l’accès aux bureaux ou à certaines zones sensibles comme les serveurs de l’entreprise.

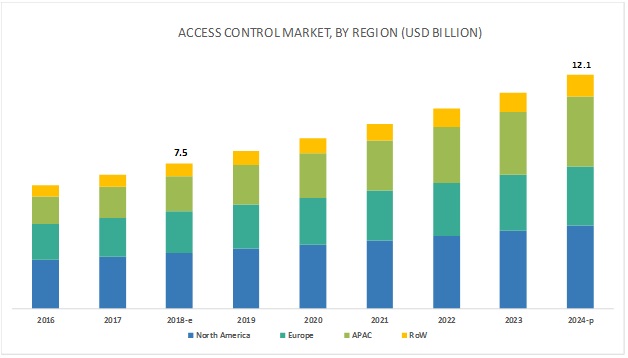

Le marché du contrôle d’accès

Le marché mondial du contrôle d'accès devrait atteindre 12,53 milliards de dollars en 2023 avec un taux de croissance de 9 % pendant la période de prévision 2018-2023.

Source : Markets and Markets

Source : Markets and Markets

Deux facteurs ont participé à la croissance de ce marché :

1. Technologie

Les avancées technologiques plus importantes et le déploiement de la technologie sans fil dans les systèmes de sécurité, et l'adoption plus large de systèmes de sécurité basés sur l’IoT avec des plateformes de cloud.

2. Risques d’intrusion

En raison des préoccupations croissantes en matière de sécurité, les solutions de contrôle d'accès sont de plus en plus adoptées par les grandes entreprises et les résidents du monde entier.

L'augmentation du taux de criminalité, l'intrusion illégale dans certaines zones et les cyber-attaques ont donné lieu à la sécurisation des équipements nécessaires et des biens essentiels dans les bâtiments.

Un challenge de taille qui arrive sur ce marché au niveau de la connectivité : de vieux systèmes reposant encore sur la connexion avec fil doivent migrer vers des solutions plus pérennes comme le cellulaire.

L’annonce d’Orange en 2018 de la fin du RTC prévu en 2021 accélère cette transition.

Contrôle d’accès et connectivité cellulaire

Comme vu précédemment, la connectivité sans fil accélère l’adoption des technologies de contrôle d’accès.

Une question qui se pose : quel type de connectivité est adaptée à un système de contrôle d’accès ?

Au-delà de l’aspect technique, les solutions de contrôle d’accès voient une émergence d’un nouveau modèle économique due à une demande accrue à ces solutions :

Le « wholesale wireless connectivity ».

Lorsque vous achetez un appareil connecté, vous vous attendez à ce que la connectivité sans fil soit intégrée nativement.

Des appareils comme l’iPad, lecteurs Kindle ou véhicules connectés sont aujourd'hui considérés comme étant les plus vendus lorsque la connectivité est directement commercialisée avec l'appareil pour une raison simple :

Elles proposent une meilleure expérience client.

Le wholesale wireless connectivity consiste en quoi ?

Les fournisseurs de connectivité vendent la connectivité dans différents verticaux et, à leur tour, les fabricants et intégrateurs revendent cette connectivité à leurs utilisateurs finaux, dans un modèle économique B2B2C.

La présence du fournisseur de connectivité ne doit pas transparaître pour l’utilisateur final, apportant ainsi un gage de simplicité à ce modèle.

Dans ce sens, des acteurs pure-players comme Matooma fournissent une infrastructure de réseau qui peut s’intégrer de façon invisible dans un écosystème IoT.

Les fabricants peuvent par exemple se procurer de cartes SIM MFF2 qui peuvent êtres soudées directement dans leurs objets et proposent ainsi un service packagé à leurs clients.

Cas client : la consigne connectée pour la gestion à distance des clés

Permettre le check-in tardif d’un locataire saisonnier (provenant d’une plateforme Airbnb ou Abritel par exemple), accueillir de la famille ou des amis chez-soi lorsqu’on ne peut pas être présent, faire de l’auto-partage, de l’échange d’appartements, avoir recours à un service à domicile…

Dans un contexte où le partage de l'accès à notre logement devient un besoin de plus en plus quotidien, il devient important de pouvoir stocker et échanger ses clés sans avoir à se résoudre à les « cacher » sous le paillasson ou dans la boite aux lettres au risque qu’une personne mal intentionnée ne les trouve…

La startup française Monkey-Locky réinvente la manière d'échanger ses clés grâce à des consignes connectées disponibles 7j/7 dans les commerces de proximité.

Plus besoin d'être présent au même moment au même endroit : l’utilisateur réserve un casier sécurisé dans une consigne et contrôle à distance le retrait, le dépôt et le stockage de ses clés grâce au partage de codes d’accès et un système de notification en temps réel.

Monkey-Lockey propose aussi une solution de stockage de clés dédiée aux entreprises. Elles peuvent ainsi bénéficier de consignes privées et même créer leur propre réseau de boites à clés pour optimiser et sécuriser la gestion des clés de leur parc locatif, bureaux ou bien encore de leur flotte de véhicules.

La qualité de la gestion à distance des consignes et la possibilité de télémaintenance est indispensable au service proposée. Elle est donc assurée par des cartes SIM M2M.

« Cette technologie permet d’installer des consignes immédiatement opérables partout en France qu’elle soit installée dans un commerce urbain, une résidence sur le littoral ou dans un parking de gare TGV. »

27 pages de conseils concrets

Pour tout comprendre sur la carte SIM M2M

Télécharger le guide gratuitementNewsletter IoT

Recevez des pépites IoT croustillantes directement dans votre boîte mail

Je souhaite rejoindre la communauté Matooma et recevoir des pépites IoT croustillantes dans ma boîte mail. Vous pouvez vous désabonner à tout moment, pour en savoir plus, consultez notre Politique de confidentialité

Sujets populaires